情報リテラシー

第4回 情報セキュリティー研修

はじめに:

「評価」は本当は「誰のために」あるべきなのか? 私が受けてきた教育では大学院に至るまで,評価は賞罰に等しい,ものでした.私は学生の頃から現在までずっと,そのような「評価」の仕方に疑問をもってきました.「自分が自分のために学ぶのに,その優劣をなぜ他者が勝手な測り方で測るのか.アインシュタインは大学受験に失敗していますし,日本が世界の誇る博物学者の南方熊楠は,権威ある学術誌Natureに個人で51本もの論文を発表しているモンスター級の学者ですが(現在でもこの記録はとてつもないものです),熊楠は東大予備門で数学で赤点をとって落第しています.最近ではPanasonicの創業者の松下幸之助は小学校中退ですし,アリババの創業者,ジャック・マーが大学受験に2度失敗し,三輪自動車の運転手を経て,3度目にやっと大学に合格した話は彼がいつも講演で話しています.

みなさんは,どう思われますか?

私は評価とは基本的・原則的に,自分に問うべきもの,と思っています.そして,自分の評価を他者に任せるのは,とても危険なことである,と思っています.もし,アインシュタインやジャック マーが「他人の評価=自分の評価」としてしまっていたら...相対性理論はできなかったかもしれないし,アリババもこの世になかったかもしれません.

たとえば..

あなたが企業の採用担当者だとしましょう.ある採用希望者の超有名大学の成績証明書がすべてSかAだったとしましょう.それだけで,その人を採用できますか?その採用希望者は実はCheatingの名手だったのかもしれないし,その企業には不向きな性格かもしれない.

成績証明書は「あくまでも他者=大学」による評価でしかありません.成績を参考としつつも,採用担当から重役まで,さまざまな人々が「面接・評価」を繰り返し,自分=その会社,として評価して採否を決めることになります.

私はみなさんの課題をチェックして評価し,場合によってはコメントをしています.でも,それは参考にすぎません.たとえば前回の「9つの柱」.これを「課題として提出しなければいけないからやる」,「今後の自分の学習や実生活で活用するためにやる」,どちらが効率よい「自分の能力向上」につなげることができるか..それは明らかです.「教員からよい評価をもらうために課題を行う...」.

どんなことをしても良い成績をとりたい.

では,その「評価」はいったいなんのためですか?そしてそれは「誰のため」なのでしょうか?

閑話休題.

本日のテーマは「情報セキュリティ」です.

情報セキュリティ研修で学んだと思いますが,あらためてごく一般的なセキュリティのリテラシーをまとめると,

- パスワードは厳重に管理する

- 不審な添付ファイルは開かない(フィッシング詐欺)

- 怪しいWebページにはアクセスしない

などが重要です(よく復習しておいてください).

まず,コンピュータウィルスとはプログラムのことです.インフルエンザやコロナウィルスのように人や動物に感染するものとは違います.少し古い映像資料(2011)ですが,コンピュータウィルスの歴史から,最近のものまでが紹介されています.

このなかで,いくつかの「専門用語 terminology がでてきました」.そのなかでも,重要な用語は「マルウェア」です.

マルウェアとは?

以下は日本ネットワークセキュリティ協会の内容をコピーしたものです(https://www.jnsa.org/ikusei/03/08-01.html).このサイトには情報セキュリティの内容がさまざまに紹介されていますので,チェックしてください.

マルウェアとは マルウェア(Malware)とは、不正かつ有害な動作を行う意図で作成された悪意のあるソフトウェアや悪質なコードの総称です。マルウェアには次のようなものがあります。

ウイルス 他のプログラムに寄生して、そのプログラムの動作を妨げたり、ユーザの意図に反する、有害な作用を及ぼすためのプログラムで、感染機能や自己拡散機能を持つ

ワーム 独立のファイルで、他のプログラムの動作を妨げたり、ユーザの意図に反する、有害な作用を及ぼすためのプログラムで、感染機能や自己拡散機能を持つ

トロイの木馬 ユーザの意図に反し、攻撃者の意図する動作を侵入先のコンピュータで秘密裏に行うプログラム

スパイウェア

感染したパソコンの内部情報を外部に勝手に送信する*

キーロガー ユーザのキーボード操作をそのまま外部に送信する。スパイウェアの一種

バックドア 攻撃者が侵入するためのネットワーク上の裏口を開ける

ボット 攻撃者からの指令により、他のコンピュータやネットワークへの攻撃や、サーバからのファイルの盗み出しなど有害な動作を行うプログラム

(引用 "マルウェアの脅威とその対策” 日本ネットワークセキュリティ協会 ホームページ)

コンピュータウィルスは個人や企業のみがターゲットではありません.より深刻なのは国家単位での攻撃です.攻撃の対象は,たとえば核施設です.次のビデオ資料をみてください.

ひとつの前のビデオ資料ではあまり説明されていませんでしたが,このビデオではサイバー戦争(といっていいでしょう)の当事者が,直接に語っています.これは2010年に実際におきたことです.もう10年前のビデオ資料ではありますが,極めて巧妙に仕組まれていることがわかります.

ー般的なセキュリティ・リテラシとして「怪しい添付ファイル やリンクはひらかない」があります.ですが,実際は相当気をつけないと開いてしまいます.

たとえば,以下はフィシングメールの例です.送ってくる犯罪者の側は「本気」で似せてきますから,うっかりひっかかりそうになります.みなさんも受け取ったことがあるとおもいます.

これは,実際のアマゾンからのメールによく似ています.まず,慌てるまえに

- カードの不正使用,不正ログイン,などなど「慌てさせるメール」にはまず要 注 意

- メールアドレスをチェック

- サービスを行なっているサイトをチェック

- 自分のアカウントをチェック

を行います.私は届いてすぐに 1. メールアドレスをチェック,しました.すると,

amazon_care@setupe.******.com (***は安全のために消してあります)

となっています.この時点でこのメールには「どこもクリックせずにゴミ箱に直行」です.

クリックするとどうなるか?

- ネットニュースのネタっですが(たとえば,これ)は片っ端からわざと「ひっかかってみる」レポです.

ちなみに,アマゾンからのフィッシングではない正式なものはこれです.

上がフィッシング詐欺のメール,下が,実際のメールです.きちんと比較してみると,違うことがわかります.ですが,よく似ているので混同してしまいそうです.

フィッシングが厄介なのは,パスワードなどの個人情報を詐取して,クレジットカードで好き勝手に買い物する(すぐに換金が可能な物品を購入)だけではなく,以下のようなより高度で危険性の高い「標的型攻撃」の入り口に使われることがあることです.

標的型攻撃...実際のところ完全に防ぐ方法はありません.ニュースでよく企業から数万件以上のデータが盗まれたとの報道がありますが,それは標的型攻撃による場合もあります.以下では典型的な標的型攻撃の手法が紹介されています.

*以下のビデオはそのまま視聴していると,連続して再生される場合はあります.1本目が「標的型攻撃」に関するビデオです.

- 怪しい添付ファイルにはさわらない

- 身元不明はUSBは,ぜったいに使わない

- フィッシングメールにさわらない

- 怪しいWebサイトには「触れない」「クリックしない」

ランサムウェアとはなにか?

標的型攻撃と併用されたり,フィッシングと連動したりする,コンピュータウィルスが「ランサムウェア」です.ランサムウェアに感染しても気づきません.ランサムウェアに感染すると,キータイプがすべて相手に盗聴されてしまいます.

ランサムウェアに感染すると,相手に自分の情報が筒抜けになってしまいます.でも,ランサムウェアはセキュリティソフトで暗号化すること防疫することができます.

世の中には多くのセキュリティソフトがあり,それを活用することは大切です.

しかし...どんなセキュリティソフトでも守れない,もっとも大きく深刻なセキュリティの「穴」それは,あなた自身なのです.

以下のビデオはSNSへの安易な投稿がいかに大きなセキュリティーの穴となっているの例です.

情報リテラシー 教養編

前回のIdentifyの課題では,前半の内容のまとめ,となっていたので,今回はより実践的な練習をしてみましょう.今回はSUNYの教科書の内容を前提に,少し,実践的に深掘りをします.

自分が必要としている知識を明確にするのが(identify)技術,でした.大まかな流れは以下の3ステップ(これを"3 step Identify"とよびます)です.

- 自分のプロジェクトのゴールを設定する

- 自分の手持ちの知識の内容を,できるだけ客観的に,明確化する.

- ゴールと手持ちの知識との「差」を抽出する.

以上の3ステップで「自分に必要な知識」を抽出することができる.これが3 step Identifyです.この技術をつかうことで,不必要な情報の検索にコストをかけてしまったり,自分は「わかっている」,「十分な情報をすでにもっている」との勘違いなどの「場当たり的で戦略的でなない」仕方を低減させることができます.

注意すべきは3 step Identifyは繰り返し行うことです.「必要となる情報は,情報を得ることで変わる」ので,自分の知識があるていど蓄えられたら3 Step Identifyを行います,

サブゴールの設定

たとえば「量子コンピュータ実現の可能性」の調査プロジェクト場合,「自分がどれほどテーマを知っているか?」によってゴールと手持ちの知識との差は大きく変わります.そのために必要となるのがサブゴールです.サブゴールは最終ゴールに至る前に設定する「とりあえずクリアするゴールです」.

量子コンピューティングの場合,もし量子力学については全く知識がなければ,実現性についての調査することはできません.なので,サブゴールとしては「量子力学とはなにか?」になります.このサブゴールに対して3 step identifyを行います.

1.サブゴールを設定:「量子力学とはなにか」

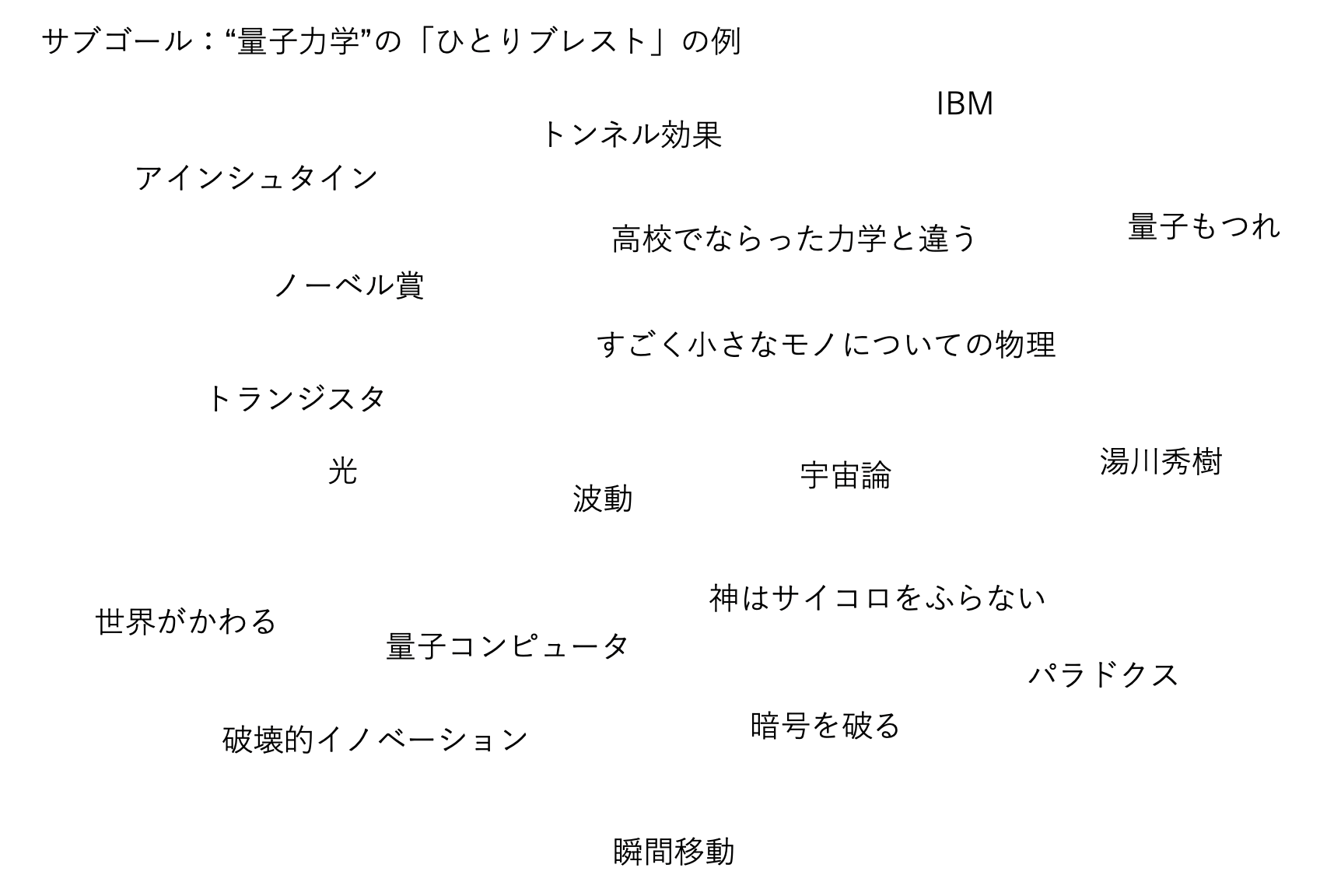

- 自分の手持の智識を明確化:ノートに知っているだけの,量子力学の用語を書き出してみる(ブレインストーミング・略して”ブレスト”といったりします.)

- ブレストを「眺めてみて」自分が「不足しているのはどのあたりか」を抽出する.

Identifyの技術は「自分が”ほんとうに”不足している知識はなにか?」を知る技術です.

ブレインストーミング

ブレインストーミングはグループでの「発想法」のひとつで,一般的には4つのルールがあります.これらはつまり「ネガティブ・否定的・批判的なことは言わない・考えない」ということです.

- 判断・結論を出さない(結論厳禁)

- 粗野な考えを歓迎する(自由奔放)

- 量を重視する(質より量)

- アイディアを結合し発展させる(結合改善)

本来はグループワークで行うものです.この方法を「自分がどれぐらいサブゴールについて知っているか」を知るためにつかいます.

ひとりブレストの方法

ノートや紙を準備

テーマについて思いつくことを短く書いていく(よく理解できていない概念,言葉でもOK,自分のアタマのなかにあるものをを,すべて外に出すイメージで)

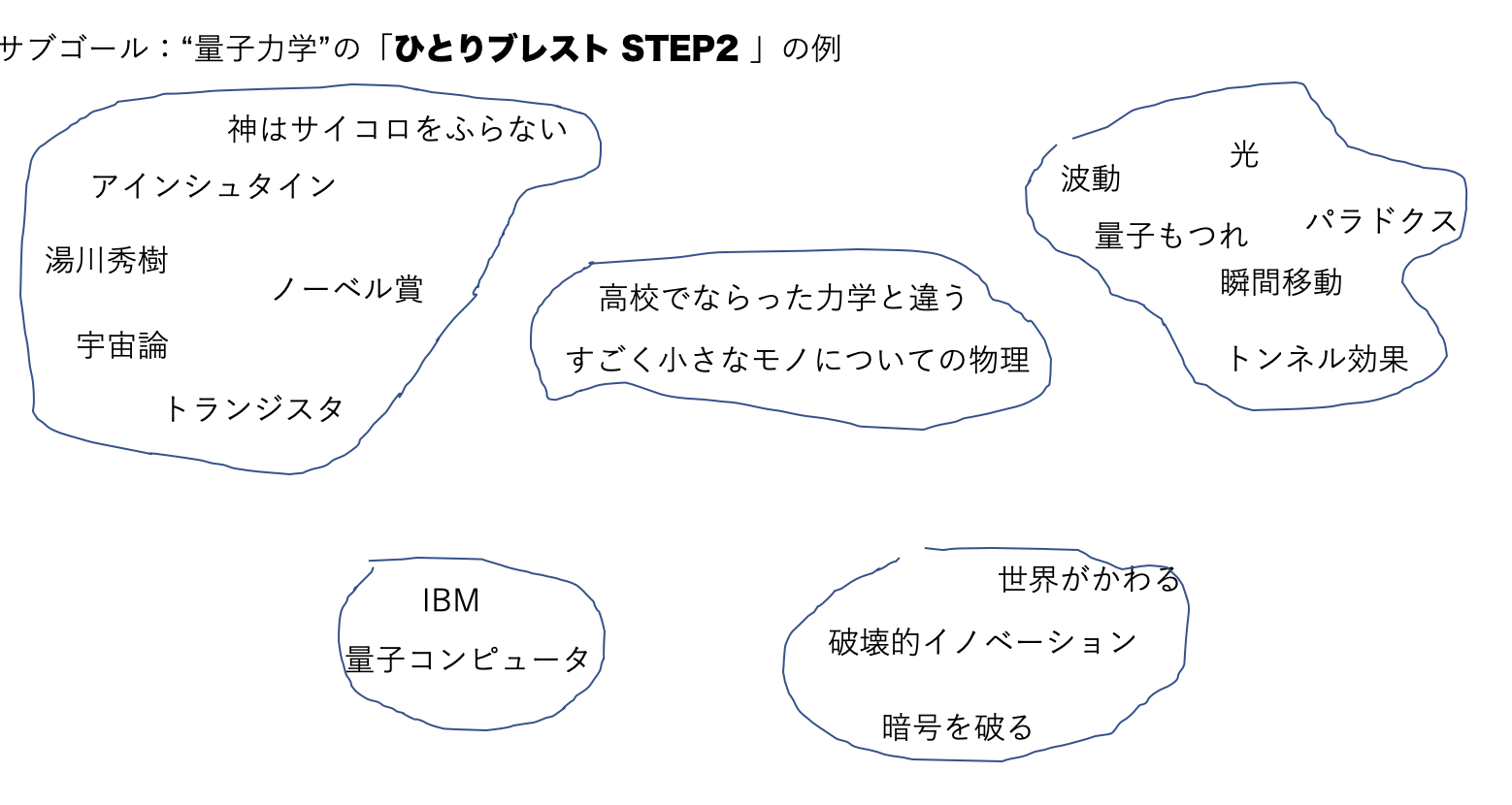

関係の”ありそうなもの”を線で結んでみる・囲ってみる・色付けしてみる.

- でグループ化したものに,適当な”名前(これをタグといいます)”をつける.ex. ”量子とは”,”歴史”,”なんで量子なの?”など

ひとりブレストの結果を,前回につかったIdentifyテーブルのテクニックをつかってまとめます.

ひとりブレストの結果例:

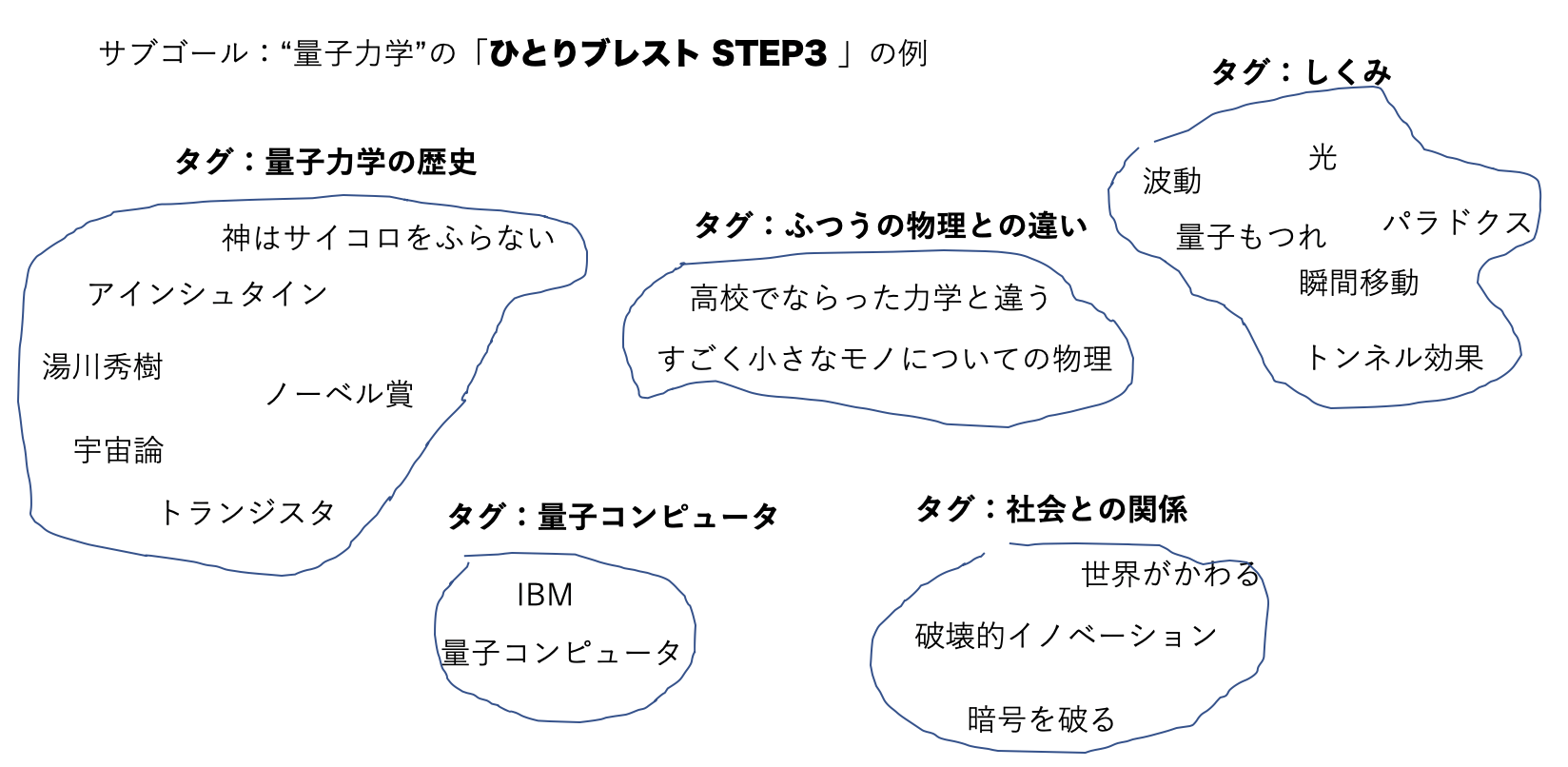

STEP1サブゴール「量子力学」について,ひとりブレストを行なった結果の例です.こんなふうに,思いつくままにキーワードをどんどんあげていきます.

STEP2 つぎに,自分で適当に「これは関係ありそうだな..」とおもうキーワードをまとめてみます

「合っているか,間違っているか」は気にしません.なんとなく近いな..とおもったら,グルーピングしてしまいます.

そして,グルーピングしたキーワードをながめて,タグ,をつけます.タグはそのキーワード全体をぼんやりとでいいので,指し示しているようなものをつけます.

こんなかんじで,ひとりブレストをSTEP1から3まで行います.

| 得られたタグ | タグついて知っていることは何? | タグについて知りたいことは何? | どうやって情報をみつける? | タグについて,学んできたことはなに? |

|---|---|---|---|---|

| 量子力学の歴史 | アインシュタインが関係していること,宇宙論と関係があること, etc | どうやって量子力学が成立してきたのか, etc.. | 宇宙論の解説記事など | NHKの番組でみた |

| 普通の物理との違い | 対象のサイズが普通の物理(ニュートン)と違う, etc.. | なぜ20世紀に発展?なにがあった? | 入門書 | 講義で少し触れていた |

| 量子コンピュータ | IBMやGoogleが実用化している(?)... | 普通のコンピュータとどう違うの?なにができるの? | IBMやGoogleのサイト,など | ニュース解説で取り上げていた |

| 社会との関係 | すべての暗号が破られて,情報環境が大きなダメージをうける?... | 暗号が破られてしまうとは?,どうしたらいいのか? | 経済誌のテクノロジー解説など | ネット記事で読んだ |

| 量子力学のしくみ | スリットの実験,確率的?... | 高校で習った力学などとどう違うのか? | 簡単な解説書 | ほとんど知らない |

さて,以上のような表にまとめることができました.

「では "自分が必要としている知識をIdentify" してください...」

といわれても...となってしまうひとへ:この表のどの部分が「自分がいまもっている知識」ですか?

この表の

- 一番左:「自分が必要としている知識」

- 一番右:「自分がもっている情報量」

になっています.

表を眺めてみると,「最も情報量が少ないタグ」がみえてきます.それが「量子力学のしくみ」です.これはほとんど知識がないことがわかります.次は,各々のタグについて「NHKの番組,ニュース解説,ネット記事」の確認です.たとえば,もし”NHKの番組”が見つけられなければ,情報量はかなり少ないことになります.ニュース解説のアーカイブ動画を見つけ出して,再度チェックしてみたら半分ぐらいしか理解できなければ,それが自分のもっている情報量です.もし,社会へのインパクトについて,以前から興味をもっていてたくさん記事を集めているのなら,このタグについての知識の補充はとりあえずは必要ないでしょう.

このようにして,自分がほんとうに必要としている情報をIdentifyすることができます.

課題 新型コロナウィルスについて以下のように Identify をおこないます.

- テーマを設定する「新型コロナウィルスの(自分が知りたいこと)について.

- テーマについて3 Step Identify を行う.

- サブゴールを設定する

- サブゴールについて ひとりブレインストーミングを行う.

- ひとりブレインストーミングの結果を上述の表にまとめる.

サブゴールは複数出てくると思いますが,そのうちの1つについて「ひとりブレインストーミング」から表を作成すればよいです.もちろん,複数のサブゴールについて行なっても構いません.

1から5までのワークを各自で行って,その結果をまとめてレポートとして提出してください.いつものように,フレームに書き込んで提出してください.